|

ENCYKLOPEDIA RADIOELEKTRONIKI I INŻYNIERII ELEKTRYCZNEJ

Zabezpieczenie linii telefonicznej. Encyklopedia elektroniki radiowej i elektrotechniki

Encyklopedia radioelektroniki i elektrotechniki / Urządzenia zabezpieczające i sygnalizacja obiektów Szefowie różnych organizacji, przedsiębiorcy i inni ludzie biznesu nie mogą obejść się bez telefonu. Dość często komunikują się, podejmują różne decyzje i wyjaśniają pojawiające się kwestie przez telefon, nic więc dziwnego, że chcą mieć pewność, że rozmowy nie będą dostępne dla osób z zewnątrz. Należy jednak zauważyć, że dziś na rynku środków technicznych można spotkać wiele rodzajówurządzenia do przechwytywania wiadomości telefonicznych zarówno producentów krajowych jak i zagranicznych. Metody przechwytywania wiadomości telefonicznych Istnieje sześć głównych obszarów odsłuchu na linii telefonicznej. Obejmują one: - zestaw telefoniczny; - linia telefoniczna, w tym skrzynka przyłączeniowa; - strefa kablowa; - SZR; - kabel wielokanałowy; - kanał radiowy. Schemat linii telefonicznej ze strefami nasłuchowymi pokazano na rys.122. XNUMX.

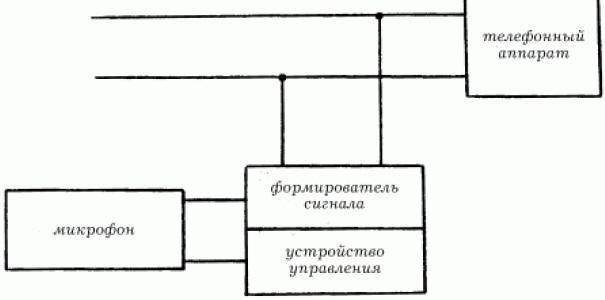

Najłatwiej połączyć się w pierwszych trzech strefach. Do słuchania najczęściej używane jest urządzenie równoległe. W strefie kablowej połączenie jest trudniejsze, ponieważ w tym celu należy przeniknąć do systemu łączności telefonicznej, składającego się z rur z ułożonymi w nich kablami i wybrać odpowiednią parę spośród wielu innych. Telefoniczne przemienniki radiowe Telefoniczne przekaźniki radiowe to przedłużacze radiowe służące do transmisji rozmów telefonicznych za pośrednictwem kanałów radiowych. Zakładki zainstalowane w telefonach są automatycznie aktywowane po podniesieniu słuchawki i przesłaniu informacji do punktu przechwytywania i nagrywania. Nadajnik radiowy zasilany jest napięciem sieci telefonicznej. Ze względu na brak baterii i mikrofonu w repeaterze może on mieć niewielkie rozmiary. Wadą tych urządzeń jest to, że są one łatwe do wykrycia przez emisję radiową, dlatego w celu zmniejszenia prawdopodobieństwa ich wykrycia zmniejsza się moc promieniowania nadajnika zainstalowanego na linii telefonicznej. Potężny repeater jest zainstalowany w oddzielnym pomieszczeniu. Ponownie emituje sygnał w postaci zaszyfrowanej. Przemienniki radiowe mogą być wykonane w postaci kondensatorów, filtrów, przekaźników i innych standardowych jednostek i elementów wchodzących w skład wyposażenia telefonicznego. Do odsłuchu linii telefonicznej można użyć telefonu z przedłużaczem radiowym składającym się z dwóch stacji radiowych. Pierwszy znajduje się w słuchawce, drugi w telefonie. Odbiornik jest dostrojony do żądanej częstotliwości. Podsłuchiwanie pokoju Za pomocą linii telefonicznej można również podsłuchiwać lokal. W tym celu stosuje się specjalne urządzenia. Schemat możliwego podsłuchu lokalu przez linię telefoniczną przedstawiono poniżej (rys. 123).

Zasady działania takiego urządzenia są następujące: wybierany jest numer abonenta. Pierwsze dwa dźwięki są pochłaniane przez urządzenie, czyli telefon nie dzwoni. Słuchawka jest umieszczana na dźwigni i po minucie zaczynają ponownie wybierać ten sam numer. Następnie system przechodzi w tryb słuchania. na ryc. 124 pokazuje jedno takie urządzenie.

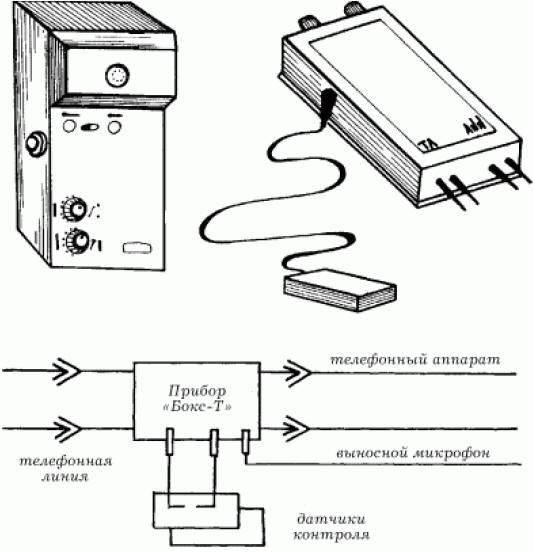

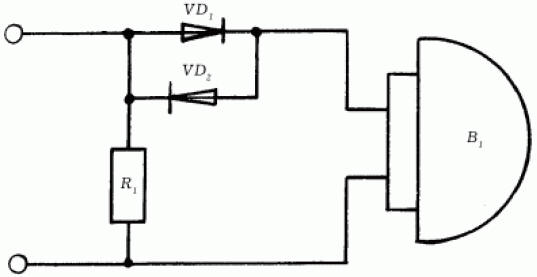

„Box-T” jest w stanie sterować pomieszczeniem telefonicznie z dowolnej odległości. Istnieją również systemy zwrotne do przesyłania informacji akustycznych liniami telefonicznymi, które umożliwiają nasłuchiwanie pomieszczeń bez instalowania dodatkowego sprzętu. Techniczne środki ochrony informacji Bez względu na to, jaką działalność prowadzi dana osoba, np. czy jest szefem dużego przedsiębiorstwa, czy banku komercyjnego, z pewnością zainteresuje się tym, w jaki sposób może dojść do wycieku informacji i jak się przed tym zabezpieczyć. Ochrona aparatów telefonicznych i linii komunikacyjnych Telefon od dawna jest nieodłączną częścią życia człowieka, linie telefoniczne niosą ze sobą różnorodne przepływy informacji, dlatego ważne jest, aby chronić je przed szkodliwym wykorzystaniem. Głównymi kanałami wycieku informacji są aparat telefoniczny oraz linia komunikacyjna PBX. 1. Dokonuje się zmian w konstrukcji telefonu do przesyłania informacji lub instaluje się specjalny sprzęt z promieniowaniem o wysokiej częstotliwości w szerokim paśmie częstotliwości, modulowanym sygnałem dźwiękowym, który służy jako kanał wycieku informacji. 2. Wady projektów aparatów telefonicznych są brane pod uwagę i wykorzystywane do uzyskiwania informacji. 3. Na telefon ma wpływ zewnętrzny, w wyniku którego dochodzi do wycieku informacji. Ochrona telefonu Ochrona łańcucha pierścieniowego. W wyniku konwersji elektroakustycznej może wystąpić kanał wycieku informacji. Podczas rozmowy w pomieszczeniu drgania akustyczne działają na wahadło dzwonka połączonego ze zworą przekaźnika elektromagnetycznego. Sygnały dźwiękowe są przekazywane do kotwicy, która wykonuje mikrodrgania. Ponadto wibracje przenoszone są na płyty kotwiące w polu elektromagnetycznym cewek, w wyniku czego pojawiają się mikroprądy modulowane dźwiękiem. Amplituda pola elektromagnetycznego indukowanego w linii, w niektórych typach aparatów telefonicznych, może sięgać kilku miliwoltów. Do odbioru używany jest wzmacniacz niskiej częstotliwości o zakresie 300-3500 Hz, który jest podłączony do linii abonenckiej. Aby zabezpieczyć obwód dzwonienia, urządzenie z obwodem pokazanym na ryc. 125.

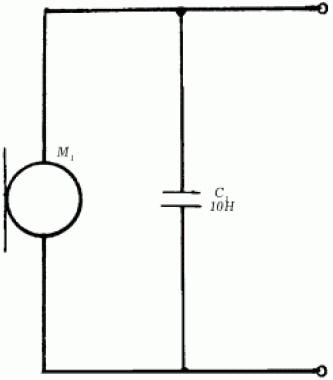

Diody krzemowe są połączone antyrównolegle z obwodem dzwonka aparatu telefonicznego B1. Powstaje martwa strefa dla mikro-EMF, co tłumaczy się tym, że w zakresie 0-0,65 V dioda ma dużą rezystancję wewnętrzną. Dlatego prądy o niskiej częstotliwości indukowane w obwodzie aparatu nie przejdą do linii. Jednocześnie sygnał audio abonenta i napięcie wywołania swobodnie przechodzą przez diody, ponieważ ich amplituda przekracza próg otwarcia diod VDl, VD2. Rezystor R1 jest dodatkowym hałaśliwym elementem. Taki obwód, połączony szeregowo z linią komunikacyjną, tłumi mikro-EMF cewki o 40-50 dB (decybeli). Zabezpieczenie obwodu mikrofonu Odbieranie informacji przez obwód mikrofonu jest możliwe dzięki metodzie impozycji wysokich częstotliwości. Schemat ochrony urządzenia mikrofonowego za pomocą tej metody pokazano na ryc. 126.

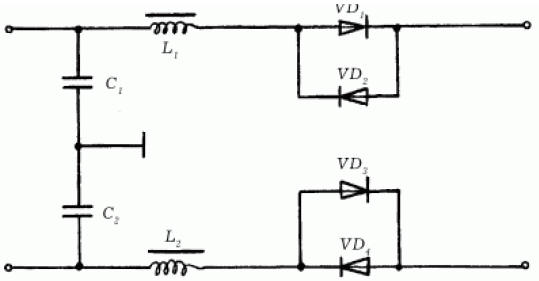

Mikrofon M1 jest elementem modulującym, dla którego ochrony konieczne jest podłączenie równolegle do niego kondensatora C1 o pojemności 0,01-0,05 μF. W tym przypadku kondensator C1 bocznikuje kapsułę mikrofonu M1 z wysoką częstotliwością. Głębokość modulacji oscylacji o wysokiej częstotliwości jest zmniejszona ponad 10 000 razy, co sprawia, że dalsza demodulacja jest prawie niemożliwa. Kompleksowy program ochrony Zintegrowany system ochrony obejmuje elementy składowe pierwszego i drugiego systemu powyżej. Oprócz kondensatorów i rezystorów to urządzenie zawiera również cewki indukcyjne (ryc. 127).

Diody VD1-VD4, połączone antyrównolegle, zabezpieczają obwód dzwoniący telefonu. Kondensatory i cewki tworzą filtry C1, L1 i C2, L2 do tłumienia napięć o wysokiej częstotliwości. Detale montowane są w osobnej obudowie metodą montażu natynkowego. Urządzenie nie wymaga konfiguracji. Jednocześnie nie chroni użytkownika przed bezpośrednim podsłuchem poprzez bezpośrednie podłączenie do linii. Oprócz wszystkich tych schematów istnieją inne, które są zbliżone do podobnych urządzeń pod względem parametrów technicznych. Wiele z nich jest zaprojektowanych do kompleksowej ochrony i jest często używanych w praktyce. Metody kryptograficzne i środki ochrony Aby uniemożliwić podsłuchiwanie rozmów na linii telefonicznej, można zastosować metodę kryptograficzną, która jest prawdopodobnie najbardziej podstawowym środkiem ochrony. Istnieją dwie metody: 1) konwersja analogowych parametrów mowy; 2) szyfrowanie cyfrowe. Urządzenia korzystające z tych metod nazywane są szyfratorami. Scrambler analogowy polega na zmianie charakterystyki oryginalnego sygnału audio w taki sposób, że w efekcie staje się on niezrozumiały, a jednocześnie zajmuje to samo pasmo częstotliwości. Pozwala to na transmisję konwencjonalnymi kanałami komunikacji telefonicznej. Zmiana sygnału przejawia się w następujący sposób: - inwersja częstotliwości; - permutacja częstotliwości; - zmiana tymczasowa. Cyfrowy skrambler polega na zmianie charakterystyki oryginalnego sygnału audio tak, że w rezultacie staje się on niezrozumiały. To urządzenie przyczynia się do wstępnej konwersji sygnału analogowego na postać cyfrową. Następnie sygnał jest szyfrowany za pomocą specjalnego sprzętu. Autor: Korshevr N.G.

Sztuczna skóra do emulacji dotyku

15.04.2024 Żwirek dla kota Petgugu Global

15.04.2024 Atrakcyjność troskliwych mężczyzn

14.04.2024

▪ 8-rdzeniowy tablet iRU M720G ▪ Monitor Philips 275P4VYKEB 5120x2880 pikseli ▪ Gadżet monitorowania społecznościowego ▪ Ołów jest mocniejszy niż stal ▪ Na Urana pada deszcz diamentów

▪ część witryny „Podręcznik elektryka”. Wybór artykułu ▪ artykuł Reaktor jądrowy na neutronach prędkich. Historia wynalazku i produkcji ▪ artykuł Jak powstały księżycowe kratery? Szczegółowa odpowiedź ▪ artykuł Bawełna. Legendy, uprawa, metody aplikacji ▪ artykuł Koordynacja anteny z zasilaczem. Encyklopedia elektroniki radiowej i elektrotechniki

Strona główna | biblioteka | Artykuły | Mapa stony | Recenzje witryn www.diagram.com.ua |

Arabic

Arabic Bengali

Bengali Chinese

Chinese English

English French

French German

German Hebrew

Hebrew Hindi

Hindi Italian

Italian Japanese

Japanese Korean

Korean Malay

Malay Polish

Polish Portuguese

Portuguese Spanish

Spanish Turkish

Turkish Ukrainian

Ukrainian Vietnamese

Vietnamese

Zostaw swój komentarz do tego artykułu:

Zostaw swój komentarz do tego artykułu: